Limes Security ist vom Bundesministerium für Inneres (BMI) sowie vom Bundesamt für Verfassungsschutz und Terrorismusbekämpfung (BVT) als qualifizierte Stelle (QuaSte) gemäß NISG anerkannt. Damit sind wir befugt, organisatorische und technische Prüfungen vollumfänglich durchzuführen. Unsere Prüfer unterstützen seit vielen Jahren Unternehmen aus Industrie, Energieversorgung und dem medizinischen Umfeld. Dieses breite Branchenwissen ermöglicht es uns, die spezifischen Herausforderungen unserer Kunden genau zu verstehen.

Sind Sie auf der Suche nach einem zuverlässigen Partner für NIS-Audits?

Wir unterstützen Sie als qualifizierte Stelle (QuaSte) nach NISG und helfen Ihnen bei der Erfüllung der NIS Anforderungen

NIS-Compliance mit Limes Security

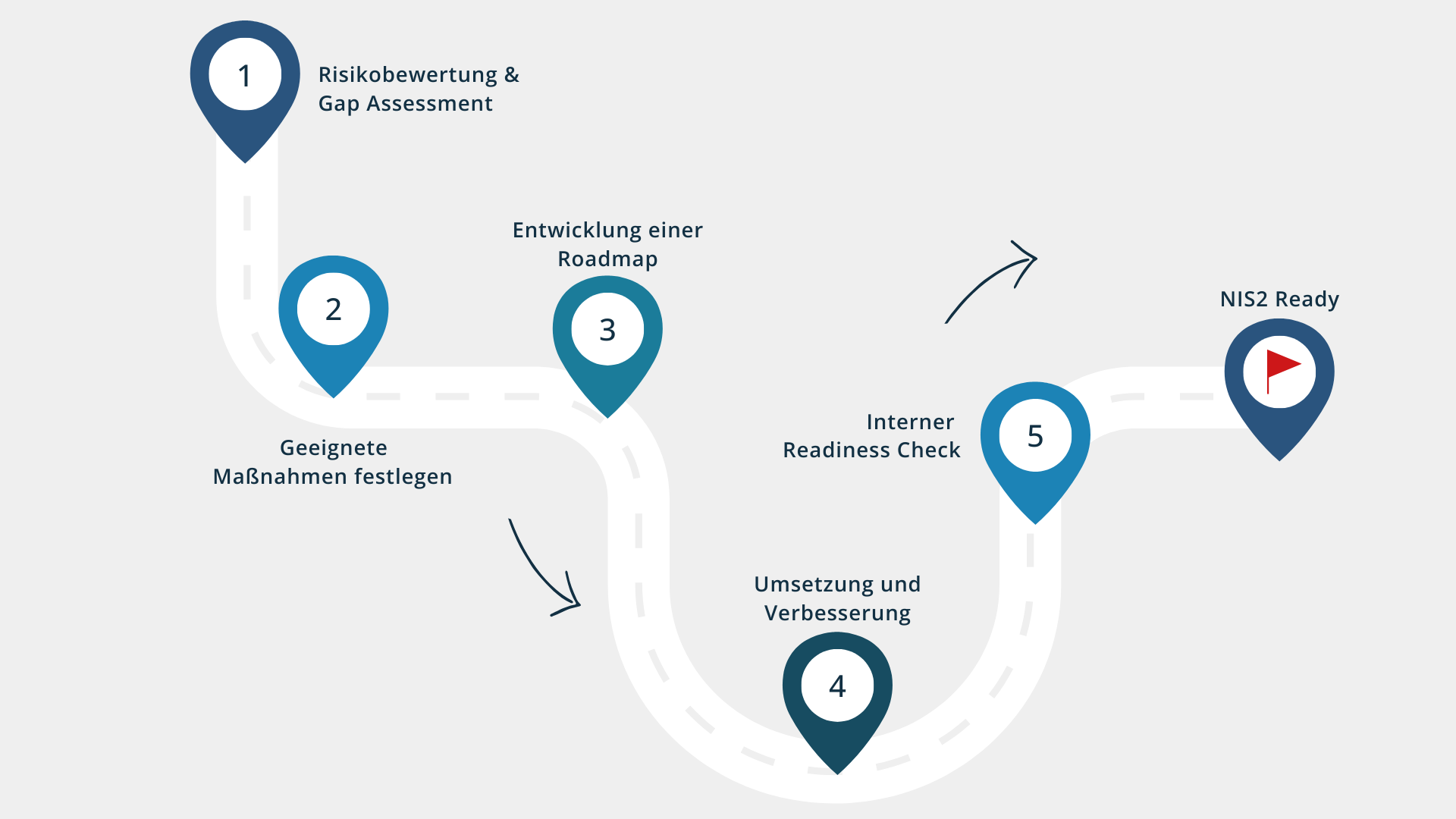

Als qualifizierte Stelle mit langjähriger Erfahrung begleiten wir Unternehmen dabei, die Anforderungen der NIS-Richtlinie zuverlässig zu erfüllen. Durch unseren bewährten Prüfungsprozess, den Readiness Check und praxisnahe Expertise, sorgen wir dafür, dass Prüfungen erfolgreich absolviert werden. Wir stellen sicher, dass alle regulatorischen Vorgaben eingehalten werden und die Sicherheitslage unserer Kunden nachhaltig gestärkt wird.

Begleitung durch die Audit-Phase

Unsere Experten begleiten Sie Schritt für Schritt durch die NIS-Auditphase. Von der Vorbereitung bis zur erfolgreichen Abnahme stellen wir sicher, dass Sie alle Anforderungen erfüllen. Mit unserem Readiness Check und gezielten Empfehlungen helfen wir Ihnen nicht nur die NIS-Anforderungen zu erfüllen, sondern Ihre Sicherheitslage nachhaltig zu verbessern.

NIS Prüfung mit Limes Security

Als offizielle qualifizierte Stelle (QuaSte) gemäß Netz- und Informationssicherheitsgesetz (NISG) führen wir sowohl organisatorische als auch technische Prüfungen durch. Wir setzen einen Prüfungsprozess ein, der sich in zahlreichen Projekten bewährt hat und von den Behörden erfolgreich abgenommen wurde. Profitieren Sie von unserer Erfahrung und erhalten Sie den offiziellen Nachweis über die Einhaltung aller gesetzlichen Anforderungen.

Wie wir Sie durch die Audit-Phase begleiten

- Reifegrad-Bewertung

- Technische und organisatorische Prüfungen

- Workshops und Interviews

- Vor-Ort-Inspektionen

- Risiko-Modellierung

- Identifikation von Lücken

- Reifegrad-Bewertung

- Definition effektiver Prozesse, zur angemessenen Adressierung von Risiken und Lücken

- Definition von Maßnahmen zur Schließung identifizierter Lücken

- Bereitstellung von Anleitungen zur Implementierung

- Unterstützung bei der Umsetzung

- Verbesserungsvorschläge

- Umgang mit bevorstehenden Änderungen

- Beurteilung, ob die NIS2-Anforderungen erfüllt sind

- Technische Prüfungen

- Organisatorische Prüfungen

- Vorbereitung der Prozesse und des Personals auf ein behördenseitiges NIS2-Audit

NIS2 Readiness Check mit

Limes Security

Mit unserem NIS2 Readiness Check erkennen Sie Schwachstellen frühzeitig und schließen gezielt bestehende Lücken. Durch die Simulation des Prüfungsfalls und unsere Begleitung während des gesamten Prozesses, erhalten Sie Sicherheit in jeder Phase. So gehen Sie optimal vorbereitet in das Audit.

Schritt 1

Planung und Informationsgewinnung

Im ersten Schritt unseres Readiness Checks prüfen wir Ihre NIS2-Relevanz, definieren Systemgrenzen und Ziele und legen den Prüfungsumfang fest. Dazu holen wir die nötigen Dokumente ein, definieren Interviewpartner und stimmen zeitliche Abläufe sowie technische Prüfungen ab – damit von Beginn an Klarheit herrscht.

Prüfung der NIS2-Relevanz

- Unternehmensgröße

- wesentliche Dienste und Abhängigkeiten

Definition des Prüfungsumfangs

- zu püfende Bereiche nach NIS2 auswählen

- einhergehende Prüfungsressourcen festlegen

- Zeitplan abstimmen

Festlegen der Systemgrenzen

- Übersicht über Systemlandschaft schaffen

- Systemgrenzen und Ziele festlegen

Planung der Prüfungstätigkeiten

- Dokumente und Richtlinien einholen

- Interviewpartner einplanen

- Systeme für Reviews bestimmen

- technische Prüfungen abgrenzen

- Stichproben festlegen

Schritt 2

Organisatorischer Check

Beim organisatorischen Check bewerten wir Ihr internes Kontrollsystem sowie Prozesse, Richtlinien und Vorgaben. Dabei prüfen wir u. a. Zugriffs- und Zutrittskontrollen, Richtlinien zur IT-Sicherheit, den Umgang mit Mitarbeitern und Geräten sowie Ihr Wiederherstellungs- und Risikomanagement.

Mögliche Prüfungsinhalte im Überblick

- Richtlinien & Regelwerke (Policies, Guidelines)

- Authentifizierung, Zugriffs- & Zutrittskontrollen

- Netzdiagramme & Systemdokumentation

- Mitarbeiter-Lifecycle: Eintritt, Wechsel, Austritt

- Rollen- & Rechtekonzepte

- Umgang mit mobilen Geräten (Smartphones, USB-Sticks)

- Backup- & Wiederherstellungsmanagement

- Risiken bei Ausfall/Kompromittierung kritischer Systeme

- Bedrohungsmodell & Risikoanalyse

Schritt 3

Technischer Check

Beim technischen Check prüfen wir Ihre Systeme, Netzwerke und Anwendungen mit modernen Prüfmethoden und Werkzeugen. Ziel ist es, Bedrohungen, Schwachstellen und potenzielle Angriffsflächen frühzeitig zu identifizieren und die Wirksamkeit Ihrer technischen Sicherheitsmaßnahmen nachzuweisen.

Mögliche Prüfungsinhalte im Überblick

- Firewall Audit

- Prüfung der End-of-Life Produktunterstützung

- Härtungsanalysen

- Netzwerksegmentierungs- und Erreichbarkeitsanalyse

- Prüfung der Infrastruktur-, Applikations- und Netzwerksicherheit

- Untersuchung der Sicherheitsarchitektur

Schritt 4

Endbericht

Zum Abschluss erhalten Sie einen Endbericht, der die geprüften Ergebnisse strukturiert und nachvollziehbar für Sie darstellt. Dieser kann als Grundlage für die weiterführende Planung oder Integration von Maßnahmen herangezogen werden.

Ergebnisse im Überblick

- Prüfungshandlungen werden nachvollziehbar

- Dokumentation von Prüfergebnissen und Stichprobengrößen

- Zuordnung von Systemkomponenten zu Prüfungshandlungen

Wie ein NIS Audit/Prüfung abläuft

Limes Security X ReqPool: Expertenwissen aus erster Hand

Sehen Sie sich unsere NIS2-Webinare an und erfahren Sie, wie Sie die Anforderungen erfolgreich in Ihrem Unternehmen umsetzen.

Was Sie über die NIS2-Richtline wissen müssen

Die erste NIS-Richtlinie wurde 2018 eingeführt, um Unternehmen in sicherheitskritischen Sektoren verbindliche Vorgaben zum Schutz ihrer IT-Infrastrukturen zu geben. Betroffene Unternehmen müssen technische, organisatorische und operative Maßnahmen umsetzen, etwa Risikoanalysen, Backup-Strategien, Multi-Faktor-Authentifizierung, Mitarbeiterschulungen und Lieferkettensicherheit. Mit der NIS2 Richtlinie wurde von der EU 2023 eine aktualisierte Version ins Leben gerufen, die den Geltungsbereich wesentlich erweitert – auch Hersteller, Integratoren und Maschinenbauer als Zulieferer können betroffen sein. Ziel ist es, das Cyber Security Niveau in der EU zu vereinheitlichen und entscheidend zu verbessern.

Erfahren Sie in unserem Blogbeitrag, was die NIS2 Richtlinie für Österreich bedeutet.

Umsetzungsnachweis

Fristende Selbstdeklaration

NISG 2026 Inkrafttreten (Ablöse NIS1)

NIS2 Umsetzung in nationales Recht (NISG 2026)

NIS2 Inkrafttreten

Sicherheitsrisiken verwalten

vor Cyberangriffen schützen

Sicherheitsvorfälle erkennen & Risiken minimieren

Verstärkte Zusammenarbeit auf EU-Ebene

Einrichtung nationaler NIS-Behörden

Geltungsbereich erweitern

Verantwortung liegt bei Geschäftsleitung

prüfbares und auditfähiges Risikomanagement

Schutz auch für Dienstleister und entlang von Lieferketten

Fokus auf Cyberresilienz und Krisenmanagement

Organisatorisch sichergestellte Vorfallserkennung & -meldung

Wer ist von der NIS-2-Richtline betroffen?

Unternehmen

NIS-befreit

Weniger als 50 Mitarbeiter und ein Jahresumsatz und/oder eine Jahresbilanzsumme von höchstens 10 Mio. EUR

Unternehmen

NIS-relevant

Weniger als 250 Mitarbeiter und ein Jahresumsatz von weniger als 50 Mio. EUR und/oder eine Jahresbilanzsumme von weniger als 43 Mio. EUR.

Unternehmen

NIS-relevant

Jedes Unternehmen, das weder als kleines noch als mittleres Unternehmen eingestuft ist.

Anhang 1

Sektoren mit hoher Kritikalität

-

Energie

(Strom, Wärme/Kälte, Öl, Gas, Wasserstoff) -

Transport

(Luftfahrt, Schiene, Schifffahrt, Straßenverkehr) -

Bankwesen & Finanzmarkt-Infrastrukturen

-

Gesundheitswesen

(Gesundheitsdienstleister, EU-Labore, Forschung, Produktion von Arzneimitteln & Medizinprodukten)

-

Trinkwasserversorgung & Abwasserentsorgung

-

Digitale Infrastruktur

(IXPs, DNS, TLDs, Cloud-Computing, Rechenzentren, CDNs, TSPs, Anbieter öffentlicher Kommunikationsnetze, B2B-ICT-Dienste) -

Öffentliche Verwaltung

-

Weltraumsektor

Anhang 2

Andere Sektoren

- Post- und Kurierdienste

- Abfallwirtschaft

- Herstellung, Produktion und Distribution von Chemikalien

- Lebensmittelproduktion, -verarbeitung und -distribution

- Produktion von Medizinprodukten, Elektronik, Maschinen, Fahrzeugen, Anhängern, Aufliegern und sonstigen Transportmitteln

- Forschung

- Digitale Dienste

(Suchmaschinen, Online-Marktplätze, Soziale Netzwerke)

Mögliche Sanktionen und Strafen

Die neue EU-Richtlinie (EU) 2022/2555 – NIS2 verschärft die Anforderungen an Cybersicherheit für Unternehmen in ganz Europa.

Wer die Vorgaben nicht erfüllt, riskiert empfindliche Strafen:

-

Wesentliche Organisationen: bis zu 10 Mio. € oder 2 % des weltweiten Jahresumsatzes

-

Wichtige Organisationen: bis zu 7 Mio. € oder 1,4 % des weltweiten Jahresumsatzes

Auch Führungskräfte und Vorstände können persönlich haftbar gemacht werden. Die Behörden setzen dabei verstärkt auf strenge Aufsicht, regelmäßige Kontrollen und enge Zusammenarbeit innerhalb der EU.